BOOK THIS SPACE FOR AD

ARTICLE ADSecurity Operation Center (SOC) adalah fasilitas yang digunakan untuk memantau dan mendukung keamanan siber perusahaan. Sementara itu, SOC analyst adalah orang yang bertugas untuk memantau SOC.

Tugas SOC analyst yaitu pemantauan dan korelasi terhadap kejadian keamanan siber, melakukan deteksi dan investigasi serangan siber, serta menyediakan laporan pemantauan keamanan siber.

Jika kamu tertarik untuk menjadi seorang SOC Analyst, berikut ini adalah roadmap yang harus kamu pelajari:

1. Basic computer network

Untuk menjadi seorang SOC Analyst, Kamu harus memiliki pemahaman dasar mengenai dasar jaringan seperti IP address, subnetting, TCP/IP, OSI model, cryptography (hashing dan encryption), serta port dan protokol yang umum digunakan (HTTP, DNS, FTP, SSH, ICMP, SMTP).

Beberapa tools yang dapat digunakan yaitu command prompt (PING, nslookup, dig, traceroute).

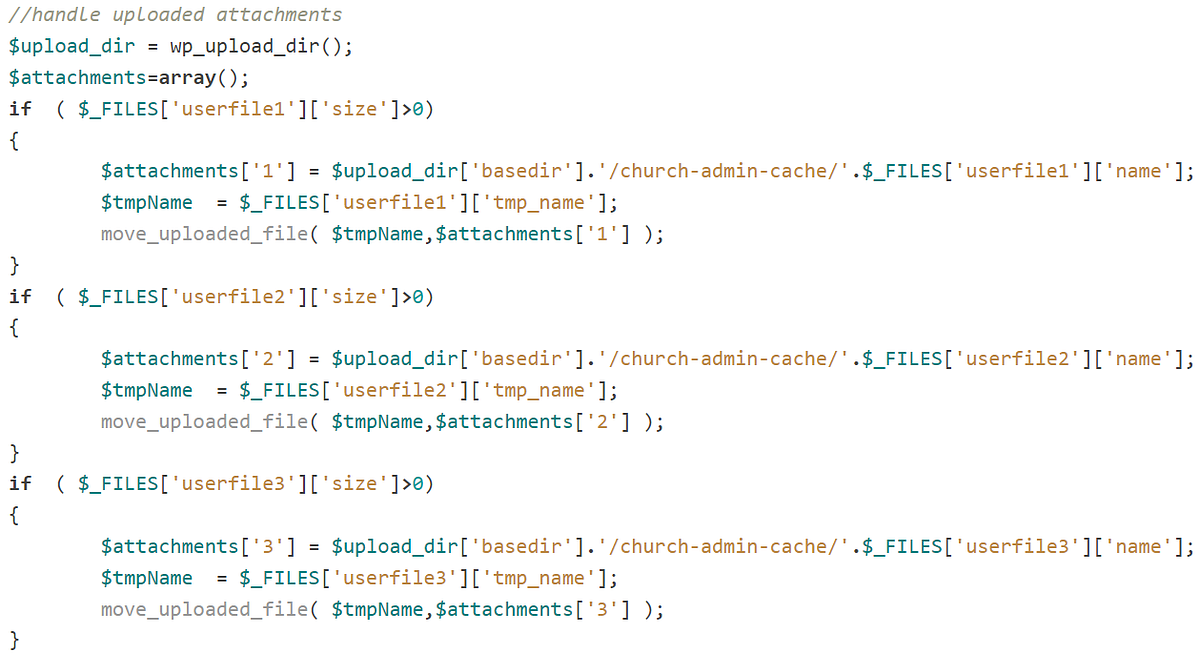

2. Operating system

Sistem operasi yang harus kamu pelajari yaitu Linux dan Windows, karena kedua OS ini sering digunakan. Linux biasa digunakan sebagai server, sementara Windows banyak digunakan oleh end user. Beberapa hal yang harus dipelajari yaitu file dan directory, networking setting, user management, process management, task schedule, dan service management.

3. Network security

Seorang SOC Analyst juga harus mampu mendeteksi dan menganalisa anomali pada jaringan. Beberapa hal yang harus dipahami yaitu penggunaan dan cara kerja Firewall, IDS, dan IPS.

Firewall, IDS, dan IPS bekerja dengan cara mendeteksi dan memblokir traffic sesuai rule yang sudah ditentukan (namun IDS tidak melakukan pemblokiran, hanya mendeteksi saja).

Firewall open source yang dapat kamu pelajari yaitu ZoneAlarm, SolarWinds, dan Sophos. Sementara IDS/IPS yang dapat kamu pelajari yaitu Snort dan Suricata.

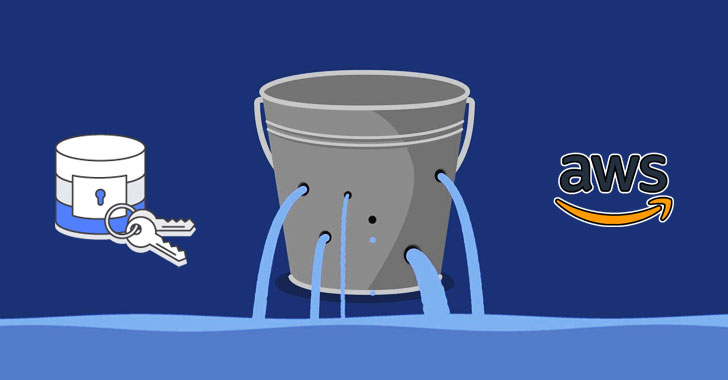

4. Vulnerability management

Vulnerability assessment merupakan proses mengidentifikasi, memprioritaskan, dan mengurangi kerentanan pada perangkat seperti OS, router, switch, dll.

Beberapa tools yang biasa dipakai yaitu Nmap, Nessus, dan OpenVAS.

5. Incident response

Incident response merupakan proses yang digunakan organisasi untuk menangani serangan siber. Framework incident response populer yang biasa digunakan yaitu SANS dan NIST yang mencakup preparation, detection, containment, eradication, recovery, dan lesson learned.

Preparation mencakup perencanaan keamanan seperti menyiapkan perangkat keamanan dan melatih personel. Detection mencakup pendeteksian serangan siber berdasarkan alert dari perangkat keamanan. Containment mencakup pengisolasian sistem yang terinfeksi agar tidak menyebar ke sistem lain. Eradication mencakup pemberantasan jejak serangan seperti tools, payload, file, dll yang digunakan attacker pada sistem. Recovery mencakup pengembalian sistem ke keadaan semula. Dan lesson learned mencakup pembelajaran yang dapat dipetik dari insiden yang terjadi.

Selain itu kamu juga harus memahami seputar threat intelligence, cyber kill chain, dan Mitre ATT&CK. Sementara itu, untuk tools-nya dapat menggunakan Splunk, MISP, dan Wazuh.

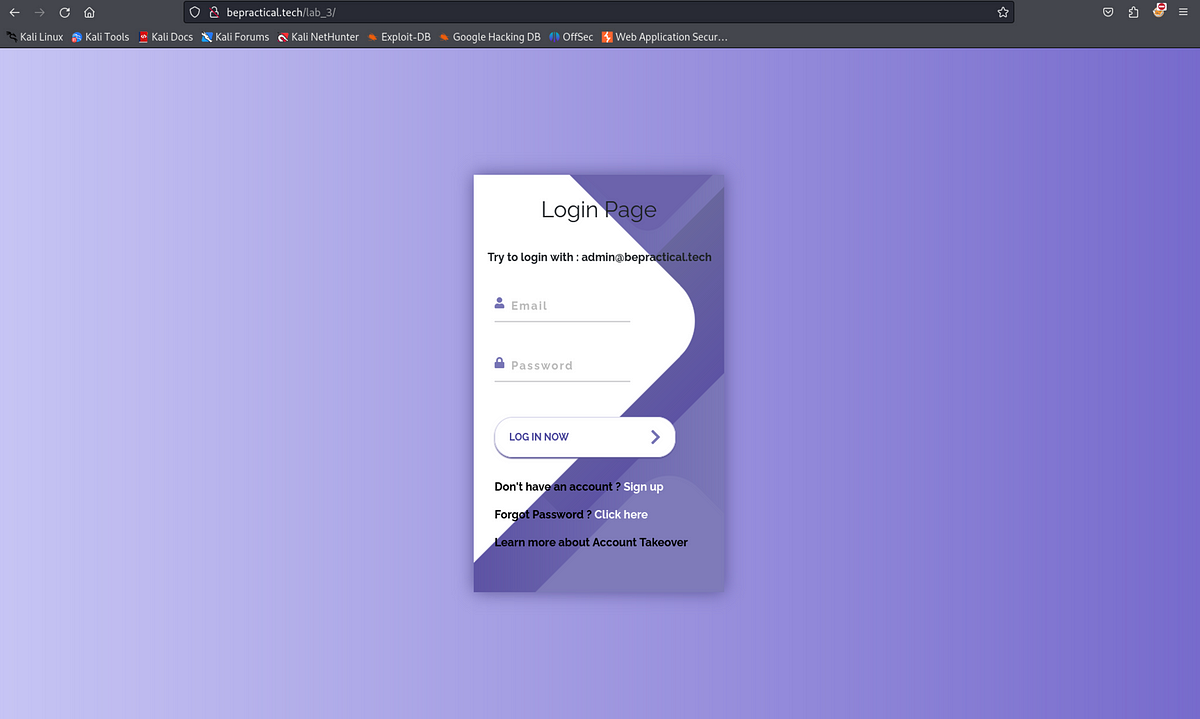

6. Phishing analysis

Phishing merupakan jenis serangan yang memanfaatkan kerentanan manusia untuk mendapatkan data sensitif seperti password dan kartu kredit.

Phishing terbagi ke dalam banyak jenis, yaitu email phishing, spear phishing (phishing yang menargetkan orang-orang di organisasi tertentu), whaling (phishing yang menargetkan petinggi perusahaan), smishing (phishing melalui SMS), dan vishing (phishing melalui telepon / video call).

Phishing yang paling banyak digunakan yaitu email phishing. Maka dari itu, kamu harus memiliki kemampuan menganalisa header email, melakukan cek reputasi IP pengirim email, melakukan scanning malware pada domain / file attachment, dan melakukan whois lookup pada domain.

Tools yang dapat digunakan yaitu Virustotal, Phistool, Tallos Intelligence, AbuseIPDB, MXToolbox, dan URLscan.

7. Malware analysis

Malware merupakan software jahat yang digunakan untuk merusak sistem. Seorang SOC analyst harus mengetahui jenis-jenis malware, cara kerja malware, analisa malware secara statis dan dinamis, serta sandbox enviroment yang digunakan untuk menjalankan malware.

Tools yang dapat digunakan yaitu any.run, virustotal, Wireshark, process hacker, dan sysmon.

8. Digital forensic

Digital forensic merupakan kegiatan mencari bukti serangan. Ini dapat mencakup pengumpulan bukti pada jaringan seperti analisa log dari firewall dan proxy atau capture packet menggunakan Wireshark, pengumpulan bukti pada host seperti system manager, registry key, dll.

Beberapa tools yang dapat digunakan yaitu FTK manager, Wireshark, Autopsy, Registry viewer, dll.

Itulah beberapa hal yang perlu dipelajari jika kamu ingin menjadi seorang SOC Analyst. Berikut ini adalah sumber belajar yang bisa kamu gunakan:

- TryHackMe.com

— Hackthebox.com

— letsdefend.io

— geeksforgeeks.com

— javatpoint.com

.png)

3 months ago

67

3 months ago

67

Bengali (Bangladesh) ·

Bengali (Bangladesh) ·  English (United States) ·

English (United States) ·